Chiffrement de bout en bout

La seule technologie

pour votre confidentialité

Tixeo protège vos réunions en ligne grâce à un véritable

chiffrement de bout en bout.

Une clé suffit pour collaborer en toute sécurité.

Le chiffrement de bout en bout est un système de transmission des communications hautement sécurisé.

Cette technologie évite toute interception des données, y compris par les fournisseurs de service eux-mêmes.

Le chiffrement de bout en bout,

au cœur de la visioconférence sécurisée Tixeo

Certaines informations secrètes, critiques et personnelles ne doivent jamais fuiter.

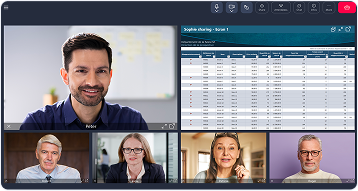

La technologie Tixeo, certifiée CSPN par l’ANSSI, garantit que les flux vidéo, audio et data

(fichiers et messages échangés) restent inaccessibles par des tiers, quel que soit le nombre de participants à la visioconférence.

| La sécurité est prise en compte à toutes les étapes de la conception de Tixeo selon l’approche Secure by design. Sa technologie de chiffrement de bout en bout (End-to-End Encryption ou E2EE) est activée par défaut. |

| Le serveur Advanced Encryption Standard 256 (AES 256) relaie une version chiffrée des échanges entre l’émetteur et le destinataire, et n’a aucun moyen de les déchiffrer. Ce mécanisme empêche toute tentative d'attaque de l'homme du milieu (ou man-in-the-middle attack) et offre une grande adaptabilité aux variations des réseaux. Les flux de communication restent chiffrés même au niveau du serveur de communication. |

| Le chiffrement de lien est effectué en TLS (Transport Layer Security) pour assurer la protection des données. |

Secure by Design

La sécurité est prise en compte à toutes les étapes de la conception de Tixeo selon l’approche Secure by design. Sa technologie de chiffrement de bout en bout (End-to-End Encryption ou E2EE) est activée par défaut.

Chiffrement de bout en bout

Le serveur Advanced Encryption Standard 256 (AES 256) relaie une version chiffrée des échanges entre l’émetteur et le destinataire, et n’a aucun moyen de les déchiffrer.

Ce mécanisme empêche toute tentative d’attaque de l’homme du milieu (ou man-in-the-middle attack) et offre une grande adaptabilité aux variations des réseaux. Les flux de communication restent chiffrés même au niveau du serveur de communication.

Chiffrement

de lien TLS

Le chiffrement de lien est effectué en TLS (Transport Layer Security) pour assurer la protection des données.

Le vrai ou faux du chiffrement de bout en bout

“Toutes les solutions de visioconférence proposent un chiffrement de bout en bout”

“Toutes les solutions de visioconférence proposent un chiffrement de bout en bout”

Faux

Faux

Bien souvent, les visioconférences traditionnelles proposent un chiffrement de lien SRTP. Ce type de chiffrement ne sécurise pas les communications qui transitent au niveau du serveur et vous expose au cyberespionnage et à un risque de perte de données. D’autres applications n’offrent qu’un chiffrement de point à point (Point-to-Point Encryption ou P2P), limité à deux participants, ou proposent le chiffrement de bout en bout uniquement pour leur messagerie.

“La plupart des applications de visioconférence présentent des portes dérobées (ou «back doors»)”

“La plupart des applications de visioconférence présentent des portes dérobées (ou «back doors»)”

Vrai

Vrai

Les principaux outils de visioconférence, hébergés en dehors de l’Union européenne, présentent des backdoors (ou portes dérobées) qui peuvent être utilisées par des entités malveillantes. En 2024, l’exploitation de failles de sécurité logicielles ou systèmes a touché 47% des entreprises. (baromètre 2025 CESIN)

Bénéfices du chiffrement de bout en bout Tixeo

Sécurité des communications

Aucune personne extérieure à une visioconférence Tixeo ne peut accéder aux communications grâce au chiffrement de bout en bout par défaut.

Les fichiers échangés dans la messagerie instantanée ne sont jamais stockés sur le serveur.

Souveraineté garantie

Faites confiance à une technologie de chiffrement de bout en bout européenne, conçue en France, sans backdoor, pour limiter les risques d’écoute et d’ingérence étrangère.

Souveraineté garantie

Faites confiance à une technologie de chiffrement de bout en bout européenne, conçue en France, sans backdoor, pour limiter les risques d’écoute et d’ingérence étrangère.

Protection des informations classifiées

Le mode Sécurité augmentée de Tixeo décuple la performance du chiffrement de bout en tout et préserve le secret de documents classifiés ou portant la mention « Diffusion restreinte ».

Protection des informations classifiées

Le mode Sécurité augmentée de Tixeo décuple la performance du chiffrement de bout en tout et préserve le secret de documents classifiés ou portant la mention « Diffusion restreinte ».

Tixeo, solution européenne, est conforme au Règlement Général de Protection des Données (RGPD) et n’est soumise à aucune loi extra-territoriale.

Depuis 2017, l’Agence nationale de sécurité des systèmes d’informations (ANSSI) a renouvelé trois fois la certification CSPN de Tixeo, preuve de fiabilité et d’engagement pour la cybersécurité.

Comment ça marche ?

Aussi appelé échange de clés Diffie-Hellman, notre procédé de chiffrement de bout en bout génère une clé de chiffrement différente à chaque connexion afin d’éviter toute récupération des données.

Comment ça marche ?

Aussi appelé échange de clés Diffie-Hellman, notre procédé de chiffrement de bout en bout génère une clé de chiffrement différente à chaque connexion afin d’éviter toute récupération des données.

Vous vous connectez à Tixeo pour rejoindre une réunion.

Une clé de chiffrement, éphémère et secrète, vous est attribuée.

Vous rejoignez votre réunion en ligne.

Votre clé de chiffrement est transmise automatiquement à vos interlocuteurs et vous recevez la leur afin que vous puissiez échanger en toute confidentialité.

Toutes les communications (audio, vidéo et partage de fichiers) sont chiffrées. Seule votre clé de chiffrement permet de les déchiffrer afin d’échanger en toute confidentialité.

Si d’autres personnes tentaient d’accéder à vos communications,

Ils ne verraient qu’une suite de chiffres illisibles puisqu’ils ne disposent pas de votre clé.

À votre prochaine connexion au logiciel, une nouvelle clé de chiffrement vous sera attribuée.

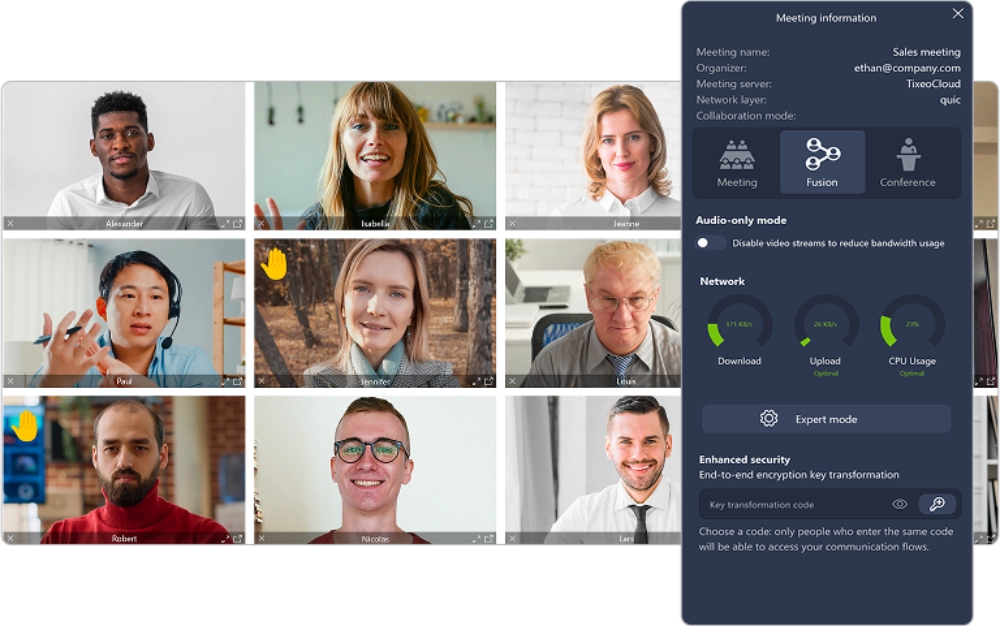

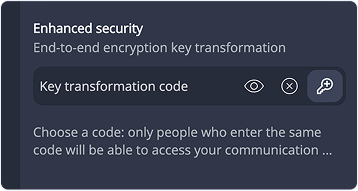

Augmentez votre sécurité à tout moment

Avec Tixeo, prenez le contrôle de votre clé de chiffrement grâce à une fonctionnalité inédite : la sécurité augmentée.

Lors d’une visioconférence chiffrée avec plusieurs interlocuteurs, vous avez besoin d’augmenter votre sécurité ou d’échanger des informations sensibles avec une partie des participants concernant :

- Des données d’authentification,

- Des documents classifiés,

- Des procédures internes spécifiques,

- ou tout autre sujet critique,

Entrez dans un tunnel de communication secret et éphémère.

Tunnel de communication secret et éphémère

1 Code secret

Définissez ensemble un code secret à renseigner dans l’application par chacun des participants à l’échange. Ce code transforme temporairement la clé de chiffrement initiale pour accéder à un tunnel de communication dédié.

2 Tunnel de communication dédié

Seuls les participants ayant saisi le même code se retrouvent dans ce tunnel. Tous les flux de communications (audio, vidéo et data) sont invisibles pour toute autre personne n’ayant pas renseigné le code dans la réunion.

3 Retour à la réunion initiale

Pour revenir à la réunion chiffrée initiale, supprimez le code renseigné dans l’application. Vous retrouvez votre clé de chiffrement initiale.

Cette fonctionnalité innovante de dérivation de clé (ou Key Derivation Function) répond aux besoins des utilisateurs les plus exigeants en matière de cybersécurité.

Avantages de la sécurité augmentée Tixeo

– Replacer l’humain au cœur des processus de communication,

grâce à un code secret à définir de préférence par téléphone ou sms

– Éviter les risques d’usurpation d’identité et de deep fake en visioconférence

– Protéger des échanges hautement critiques

En pleine cyberguerre,

le chiffrement de bout en bout est indispensable

« Selon le rapport de l’ENISA (European Union Agency for Cybersecurity) publié en septembre 2024, l’espionnage fait partie des 5 plus grandes cybermenaces actuelles pour les organisations. »

Dans des secteurs sensibles comme la défense ou l’industrie, le chiffrement de bout en bout limite les risques de vol de propriété intellectuelle et d’informations classifiées, notamment en temps de cyberguerre.

Pourtant, en France et en Europe, différentes initiatives récentes visent à interdire le chiffrement de bout en bout dans les outils de communication.

Renaud Ghia,

Renaud Ghia,

Président de Tixeo

« Avec des portes dérobées installées dans les logiciels de visioconférence, les organisations ne disposeraient plus d’aucune garantie de protection de leurs échanges sensibles. Le chiffrement de bout en bout représente la seule technologie capable d’offrir le plus haut niveau de confidentialité aux communications secrètes.

En février 2024, la Cour de justice de l’Union européenne avait jugé que toute action visant à affaiblir le chiffrement serait contraire au droit européen. »

En 20 ans, l’entreprise Tixeo s’est imposée dans le paysage de la confiance numérique française. Sa technologie de chiffrement de bout en bout est conçue et développée par ses équipes de R&D en France, dans une totale indépendance technologique.

En 20 ans, l’entreprise Tixeo s’est imposée dans le paysage de la confiance numérique française. Sa technologie de chiffrement de bout en bout est conçue et développée par ses équipes de R&D en France, dans une totale indépendance technologique.

Tout savoir sur le chiffrement de bout en bout en visioconférence

Définition et fonctionnement du chiffrement de bout en bout

Qu'est-ce que le chiffrement de bout en bout ?

Le chiffrement de bout en bout, ou chiffrement E2EE, garantit que seuls les émetteurs et destinataires des communications peuvent chiffrer et déchiffrer les données échangées. Ce processus de sécurisation repose sur l'utilisation de clés de chiffrement et de déchiffrement.

Quelle est la différence entre le chiffrement et la cryptographie ?

Le chiffrement consiste à transformer des données en un format illisible afin de les protéger contre toute lecture non autorisée, nécessitant une clé pour le déchiffrement. La cryptographie, quant à elle, englobe l’ensemble des méthodes et des principes permettant de sécuriser les communications et les données, incluant le chiffrement, les signatures numériques, l’authentification et les protocoles de sécurité.

Comment fonctionne le chiffrement de bout en bout ?

Le fonctionnement du chiffrement de bout en bout dépend du protocole choisi (chiffrement symétrique, chiffrement asymétrique, chiffrement en transit et au repos, etc.).

Tixeo utilise le mécanisme d'échange de clés Diffie-Hellman. Lorsqu’un utilisateur se connecte à la solution, une clé de chiffrement éphémère lui est attribuée et stockée sur son appareil. Cette clé chiffre l’ensemble des communications audio, vidéo et data. Lors d'un échange avec un autre utilisateur, sa clé est communiquée à son interlocuteur et vice versa. Une nouvelle clé est attribuée à chaque connexion.

Importance et avantages du chiffrement de bout en bout

Pourquoi cette technologie est-elle indispensable pour les communications ?

Les tensions géopolitiques et la cyberguerre augmentent les risques de compromission des communications critiques. La Directive européenne NIS 2 recommande l'utilisation de solutions chiffrées de bout en bout pour protéger les communications sensibles.

Quels sont les avantages du chiffrement de bout en bout Tixeo ?

- Confidentialité : empêche toute interception des communications, y compris par les fournisseurs de service.

- Technologie avancée : Tixeo utilise l’AES 256 et le TLS pour protéger les données en transit et empêcher les attaques de type "homme du milieu".

- Messagerie sécurisée : toutes les discussions et visioconférences sont chiffrées de bout en bout.

- Souveraineté et conformité : solution développée en France, conforme au RGPD et sans porte dérobée.

- Sécurité augmentée et contrôle des clés : une fonctionnalité de dérivation de clé permet d'échanger des informations ultra-sensibles dans un tunnel de communication éphémère.

Comment le chiffrement de bout en bout protège-t-il les données et la vie privée ?

Le chiffrement de bout en bout assure la protection des données en les chiffrant avant qu'elles ne quittent l'appareil de l'utilisateur. Ce procédé empêche toute interception malveillante pendant leur transmission et jusqu'à ce que la clé secrète et éphémère stockée dans l'appareil du destinataire ne puisse déchiffrer le message.

Cette technologie offre le plus haut niveau de protection de la vie privée. En Europe, aucune autorité (interne ou externe) ne peut légalement accéder de manière généralisée aux discussions chiffrées de bout en bout. Un accès ciblé n’est possible que dans le cadre d’une enquête judiciaire, avec des garanties strictes et sans affaiblir la sécurité de tous les utilisateurs.

Applications et menaces pesant sur le chiffrement de bout en bout

Quelles applications utilisent le chiffrement de bout en bout ?

De nombreuses applications de messagerie instantanée chiffrée utilisent le chiffrement de bout en bout, notamment WhatsApp, Microsoft Teams, Zoom, Signal, Google messages ou Telegram. Mais certaines d’entre elles peuvent être soumises à des lois extra-européennes, imposant la présence de back doors, ce qui entrave la protection du chiffrement.

Comment activer le chiffrement de bout en bout ?

L'activation du chiffrement de bout en bout varie selon les applications et services de messagerie. Généralement, cela nécessite une configuration spécifique dans les paramètres de sécurité de l'application utilisée et peut générer des problèmes de compatibilité. Avec Tixeo, aucun réglage n'est nécessaire : le chiffrement de bout en bout est activé par défaut dans les réunions en ligne, quel que soit le nombre de participants.

Que sont les portes dérobées dans une solution de communication ?

Une porte dérobée, ou backdoor, constitue un accès secret aux données et aux communications échangées. Elle est connue uniquement par l'éditeur et par les autorités pour qui il est généralement créé. Mais si une personne malveillante ou un groupe de hackers en suppose l'existence, il peut facilement la trouver et bénéficier de cette entrée pour espionner les échanges.

Une backdoor constitue ainsi un risque potentiel pour la sécurité des visioconférences.

Pour quelles raisons le chiffrement de bout en bout est-il menacé ?

De nombreux législateurs cherchent à affaiblir le chiffrement de bout en bout, prétextant qu’il entrave la lutte contre la criminalité et le terrorisme. Cependant, une telle réglementation met en danger la protection des données sensibles, car les cybercriminels peuvent toujours utiliser d'autres canaux chiffrés.