Secure by design

La sécurité dès la conception

Les principes du Secure by design sont intégrés à toutes les étapes du développement de Tixeo.

Plus qu’une nécessité, un engagement

La technologie de visioconférence Tixeo, certifiée CSPN, ne se résume pas

à une somme de fonctionnalités sécurisées mises bout à bout :

son architecture globale repose sur l’approche Secure by Design.

Principes du Secure by Design

Avec la cybersécurité comme priorité dès la première étape de conception logicielle,

les risques de failles de sécurité et de défaillance sont limités.

| Avant d’entamer le processus de développement de Tixeo, les vulnérabilités potentielles sont détectées et analysées, comme les interactions entre les utilisateurs et éventuellement avec d’autres services connectés. |

| Suite à l’identification des vulnérabilités, des solutions sont intégrées lors des phases de développement du logiciel pour corriger les problématiques et mieux répondre aux menaces. |

| La vérification et la validation sont deux aspects clés du Secure by Design.

|

| La gestion rigoureuse des accès Tixeo, dès la conception, réduit le nombre de points d’entrée exploitables dans la solution. |

Réduction des vulnérabilités

Avant d’entamer le processus de développement de Tixeo, les vulnérabilités potentielles sont détectées et analysées, comme les interactions entre les utilisateurs et éventuellement avec d’autres services connectés.

Développement de la solution

Suite à l’identification des vulnérabilités, des solutions sont intégrées lors des phases de développement du logiciel pour corriger les problématiques et mieux répondre aux menaces.

Vérification et validation

La vérification et la validation sont deux aspects clés du Secure by Design.

La vérification permet de s’assurer que la solution respecte les spécifications de conception.

La validation concerne l’assurance que la solution réponde aux besoins des utilisateurs.

Réduction de la surface d’attaque

La gestion rigoureuse des accès Tixeo, dès la conception, réduit le nombre de points d’entrée exploitables dans la solution.

3 critères clés

Chiffrement de bout en bout

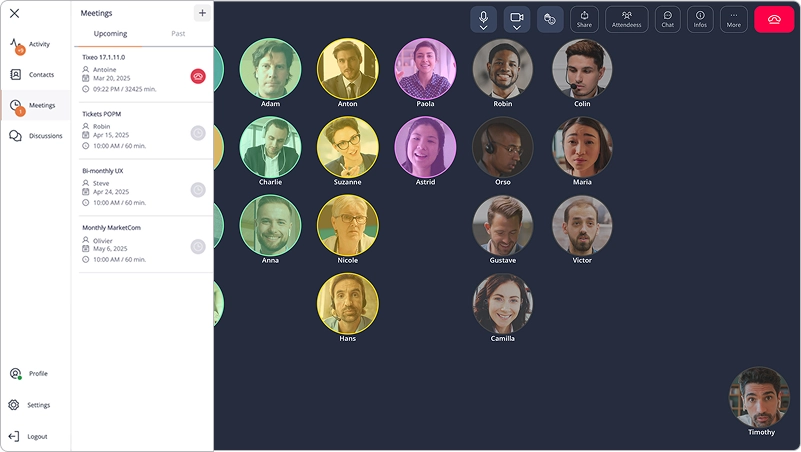

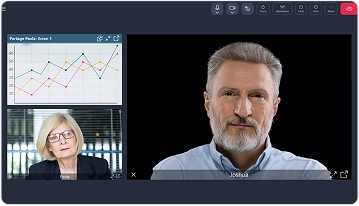

Les flux de communication (audio, vidéo et data) sont chiffrés de bout en bout, quel que soit le nombre de participants à la réunion en ligne.

Tixeo ne présente aucune backdoor, conformément aux réglementations européennes.

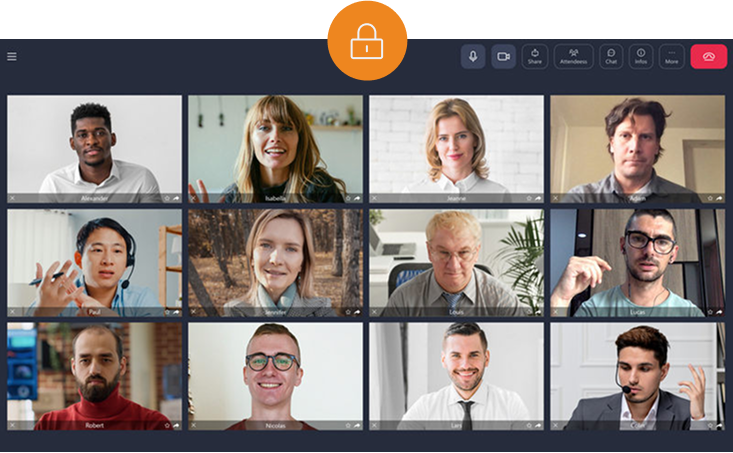

Privilèges d’accès

Les habilitations de chaque utilisateur Tixeo sont précisément définies. L’administrateur dispose des droits pour gérer les paramètres du serveur, tandis que le gestionnaire d’abonnement nomme les organisateurs de réunion.

L’invité à une réunion ne dispose que des droits minimaux, ce qui réduit les risques de zoombombing.

Indépendance technologique

En maîtrisant l’ensemble de sa tech stack (ou stack technique), Tixeo évite toute dépendance à des services tiers et limite les risques liés aux attaques sur la chaîne d’approvisionnement.

Même s’il est propriétaire de sa technologie, l’éditeur sait faire preuve de transparence et laisse la possibilité à certains de ses clients d’auditer son code source.

Chiffrement de bout en bout

Les flux de communication (audio, vidéo et data) sont chiffrés de bout en bout, quel que soit le nombre de participants à la réunion en ligne.

Tixeo ne présente aucune backdoor, conformément aux réglementations européennes.

Privilèges d’accès

Les habilitations de chaque utilisateur Tixeo sont précisément définies. L’administrateur dispose des droits pour gérer les paramètres du serveur, tandis que le gestionnaire d’abonnement nomme les organisateurs de réunion.

L’invité à une réunion ne dispose que des droits minimaux, ce qui réduit les risques de zoombombing.

Indépendance technologique

En maîtrisant l’ensemble de sa tech stack (ou stack technique), Tixeo évite toute dépendance à des services tiers et limite les risques liés aux attaques sur la chaîne d’approvisionnement.

Même s’il est propriétaire de sa technologie, l’éditeur sait faire preuve de transparence et laisse la possibilité à certains de ses clients d’auditer son code source.

Bénéfices de la visioconférence Secure by Design Tixeo

Sécurité des communications

La technologie de chiffrement de bout en bout est intégrée par défaut dans la solution et protège la confidentialité des échanges les plus critiques.

Protection des données

En limitant les failles de sécurité dès la conception, Tixeo sécurise les données utilisateurs (noms des contacts, intitulés de réunions, messages, e-mails, numéros de téléphone…)

Fiabilité et souveraineté

Développée par ses équipes R&D en France et hébergée en Europe, Tixeo est une solution indépendante et engagée pleinement pour la cybersécurité et la cyber-résilience des organisations sensibles.

Sécurité des communications

La technologie de chiffrement de bout en bout est intégrée par défaut dans la solution et protège la confidentialité des échanges les plus critiques.

Protection des données

En limitant les failles de sécurité dès la conception, Tixeo sécurise les données utilisateurs (noms des contacts, intitulés de réunions, messages, e-mails, numéros de téléphone…)

Fiabilité et souveraineté

Développée par ses équipes R&D en France et hébergée en Europe, Tixeo est une solution indépendante et engagée pleinement pour la cybersécurité et la cyber-résilience des organisations sensibles.

Depuis 2017, l’Agence nationale de sécurité des systèmes d’informations (ANSSI) a renouvelé trois fois la certification CSPN de Tixeo, preuve de fiabilité et d’engagement pour la cybersécurité.

Pour un DSI ou un Responsable de la sécurité, la protection des accès aux réseaux et aux systèmes de l’entreprise est prioritaire. La solution Secure by design Tixeo s’adapte aux contraintes les plus strictes en matière de déploiement sécurisé.

Logiciel Secure by Design et Privacy by design

L’évolution et l’augmentation croissante des cybermenaces

mettent en péril la confidentialité des échanges en ligne.

Pour renforcer la cybersécurité et la protection des données des outils de communications,

le Secure by Design et le Privacy by Design sont deux approches essentielles.

Mais ces approches ne se limitent pas à des critères techniques.

Tixeo répond à ces principes ainsi qu’aux réglementation européennes

(RGPD, NIS 2, DORA) pour la protection des données et des communications dans les organisations.

Secure by design

Privacy by design

Définition

Intégrer la sécurité dès la conception du logiciel Tixeo.

Intégrer la protection des données personnelles dès la conception des services Tixeo.

Objectif principal

Protéger la solution contre les cyberattaques et les vulnérabilités.

Protéger la vie privée des utilisateurs et minimiser le traitement de données personnelles.

Champ d’application

Cybersécurité, infrastructure IT, protection des systèmes et du logiciel.

Conformité à la réglementation européenne sur la protection des données (RGPD).

Mesures fondamentales

- Résilience informatique

- Authentification multi-facteurs

- Chiffrement de bout en bout

- Gestion des vulnérabilités

- Détection et prévention des intrusions

- Minimisation des données

- Consentement des utilisateurs

- Transparence des traitements

- Sécurisation des données personnelles

- Contrôle des accès aux informations

Exemples de mesures techniques

Implémentation de mesures de sécurité robustes (pare-feu, IDS/IPS, Zero Trust).

Sauvegarde quotidienne de ses bases de données, contrôle d’accès granulaire, chiffrement des disques durs des postes de travail du personnel traitant des données personnelles

Impacts sur les entreprises

Réduit les risques de cyberattaques, améliore la sécurité des infrastructures et renforce la confiance des utilisateurs.

Assure la conformité réglementaire, limite les violations de données, protège la réputation de l’entreprise et renforce la confiance des clients.

Secure by design

Définition

Intégrer la sécurité dès la conception du logiciel Tixeo.

Objectif principal

Protéger la solution contre les cyberattaques et les vulnérabilités.

Champ d’application

Cybersécurité, infrastructure IT, protection des systèmes et du logiciel.

Mesures fondamentales

– Résilience informatique

– Authentification multi-facteurs

– Chiffrement de bout en bout

– Gestion des vulnérabilités

– Détection et prévention des intrusions

Exemples de mesures techniques

Implémentation de mesures de sécurité robustes

(pare-feu, IDS/IPS, Zero Trust).

Impacts sur les entreprises

Réduit les risques de cyberattaques, améliore la sécurité des infrastructures et renforce la confiance des utilisateurs.

Privacy by design

Définition

Intégrer la protection des données personnelles

dès la conception des services Tixeo.

Objectif principal

Protéger la vie privée des utilisateurs et

minimiser le traitement de données personnelles.

Champ d’application

Conformité à la réglementation européenne

sur la protection des données (RGPD).

Mesures fondamentales

– Minimisation des données

– Consentement des utilisateurs

– Transparence des traitements

– Sécurisation des données personnelles

– Contrôle des accès aux informations

Exemples de mesures techniques

Sauvegarde quotidienne de ses bases de données, contrôle d’accès granulaire, chiffrement des disques durs des postes de travail du personnel traitant des données personnelles

Impacts sur les entreprises

Assure la conformité réglementaire, limite les violations de données, protège la réputation de l’entreprise et renforce la confiance des clients.

Sébastien Jeanjean,

Sébastien Jeanjean,

Directeur Général Tixeo

« Chez Tixeo, nous plaçons la sécurité des données et des communications au cœur de notre engagement.

Dans un contexte d’incertitude numérique, notre solution de visioconférence française “Secure by design” s’est imposée au sein de grandes organisations, notamment dans la défense, dans l’industrie ou la finance.

Conforme RGPD, nous sommes reconnus dans l’écosystème français et européen de la cybersécurité pour assurer la confidentialité des informations critiques et la souveraineté numérique et technologique. »

Entreprise française indépendante, Tixeo développe sa technologie de visioconférence sécurisée propriétaire depuis plus de 20 ans.

La solution repose sur une architecture sécurisée qui participe à la résilience numérique des organisations. Parce que l’intégration de la sécurité ne doit jamais être tardive, mais bien un aspect fondamental de l’outil de communication.

Entreprise française indépendante, Tixeo développe sa technologie de visioconférence sécurisée propriétaire depuis plus de 20 ans.

La solution repose sur une architecture sécurisée qui participe à la résilience numérique des organisations. Parce que l’intégration de la sécurité ne doit jamais être tardive, mais bien un aspect fondamental de l’outil de communication.

Tout savoir sur le Secure By Design

Définition du Secure by Design

Qu'est-ce que le Secure by Design ?

Le Secure by Design est une approche proactive qui consiste à intégrer la sécurité dès la conception d'un logiciel ou d'un système. Cela signifie que l'application de principes de sécurité rigoureux et l'adoption d'une sécurité par défaut minimisent les problèmes de sécurité dès les premières étapes de conception.

Quels sont les principes du Secure by Design ?

La mise en place d’une politique de sécurité rigoureuse est essentielle pour garantir une protection optimale. Le Secure by Design repose aussi sur plusieurs principes clés, dès la phase de conception, pour des logiciels plus sûrs :

- minimisation de la surface d'attaque

- maintien d'un haut niveau de sécurité en continu

- réduction des risques en adoptant des pratiques de codage sécurisées

- évaluation régulière des mesures de sécurité pour s’adapter aux nouvelles menaces

Quels sont les avantages du Secure by Design ?

Avec le Secure by design, les logiciels sont plus fiables et résilients. La réduction des risques, une meilleure sécurité, une protection contre les cyberattaques et l'efficacité des développements figurent parmi les autres avantages.

Garantir la confidentialité des communications grâce au chiffrement de bout en bout permet d’éviter toute interception des données en transit.

L'approche Secure by Design par Tixeo

Pourquoi Tixeo adopte une approche Secure by Design ?

Chaque jour, des entreprises voient leurs réseaux et logiciels exposés à des attaques. Les outils de communication constituent des points d’entrée privilégiés pour les hackers.

En effet, les cybercriminels exploitent les failles des systèmes de visioconférence, comme des backdoors ou des vulnérabilités dans l'architecture du logiciel, pour intercepter des échanges sensibles ou simplement perturber les réunions en ligne.

Comment Tixeo intègre la sécurité dès sa conception ?

Tixeo adopte les bonnes pratiques de sécurité tout au long du cycle de vie du développement logiciel. Cela inclut des revues de code, des tests de sécurité automatisés, et une gestion proactive des menaces pour une défense en profondeur. Son logiciel sécurisé repose sur des principes stricts de cybersécurité.

Sécurité du logiciel et résilience

En quoi le Secure by design renforce la résilience ?

L'adoption de l'approche Secure by design par Tixeo permet de garantir la sécurité, en réduisant les vulnérabilités dès les premières étapes de conception. Cela évite de rajouter des couches de sécurité au fur et à mesure et réduit les coûts liés à des correctifs tardifs. Par ailleurs, Tixeo cultive cet engagement pour la cybersécurité en interne, auprès de ses équipes, pour assurer une protection durable, même à l'échelle de l'organisation.

La mise en place de plan de continuité d'activité en cas de menace fait partie des bonnes pratiques sécurisées pour renforcer la résilience opérationnelle numérique. Les organisations clientes de Tixeo s'appuient sur la solution pour poursuivre leurs échanges même en situation de crise.

Comment évaluer la sécurité d'un produit ou logiciel ?

Pour évaluer la sécurité, il est crucial de réaliser une analyse des risques, d'appliquer des mesures de sécurité, et d'effectuer des tests de pénétration afin d'identifier les vulnérabilités potentielles. Des certifications de sécurité permettent également de reconnaître des logiciels éprouvés. C'est le cas de la certification CSPN de l'ANSSI (Agence nationale de la sécurité des systèmes d'informations) que Tixeo a reçu à 3 reprises, en 8 ans.

Quelles sont les meilleures pratiques en matière de sécurité ?

Dans le cadre du Secure by Design, les meilleures pratiques de sécurité incluent un codage sécurisé, la sécurité des systèmes, ainsi que l'adoption d'un développement agile et de l'intégration continue. L’approche Secure by Design impose d’intégrer des principes de sécurité tout au long de son cycle de développement, jusqu'au déploiement dans le cloud ou sur des serveurs dédiés dans l'organisation (on-premise). Tixeo implémente également le chiffrement de bout en bout, l’authentification multi-facteurs pour renforcer la sécurité des accès et respecte les normes et réglementations en matière de sécurité informatique.

Différences entre Secure by Design et Privacy by Design

Quelles différences entre Secure by Design et Privacy by Design ?

Le Secure by Design et le Privacy by Design sont deux approches fondamentales et complémentaires de la cybersécurité et de la protection des données. Bien qu'elles partagent des principes communs, elles ont des objectifs et des mises en œuvre distincts.

- Le Secure by Design donne des principes clés pour une conception sécurisée d'un logiciel ou d'un service, repose sur des mécanismes comme le chiffrement, l’authentification multi-facteurs et la surveillance des accès pour anticiper les menaces.

- Le Privacy by Design garantit que l'hébergement, le stockage et le traitement des informations personnelles s'effectuent en totale conformité.

Un logiciel peut être sécurisé contre les attaques mais non conforme aux réglementations sur les données. Inversement, un logiciel respectant la vie privée peut être vulnérable aux cyberattaques. Les deux approches sont donc indissociables pour bâtir un écosystème numérique de confiance. C'est pourquoi, pour une protection globale, Tixeo prend en compte ces deux approches.