Ende-zu-Ende-Verschlüsselung

Die einzige Technologie,

die Vertraulichkeit gewährleistet

Tixeo schützt Ihre Online-Meetings mit einer echten

Ende-zu-Ende-Verschlüsselung.

Ein einziger Schlüssel genügt, um sicher zusammenzuarbeiten.

Bei der Ende-zu-Ende-Verschlüsselung handelt es sich um ein besonders sicheres System zur Übertragung von Kommunikationen. Diese Technologie verhindert das Abfangen von Daten, auch durch die Dienstanbieter selbst.

Das Herzstück der sicheren Videokonferenzen von Tixeo

Vertrauliche, kritische oder personenbezogene Informationen dürfen niemals nach außen dringen.

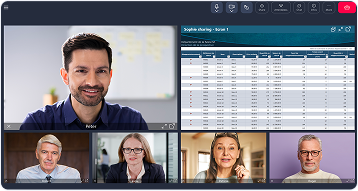

Die von der ANSSI CSPN-zertifizierte Tixeo-Technologie garantiert, dass Video-,

Audio- und Datenströme (geteilte Dateien und Nachrichten) für Dritte unzugänglich bleiben,

unabhängig von der Anzahl der Teilnehmenden an der Videokonferenz.

| Sicherheit ist bei Tixeo von Anfang an mitgedacht: Die Lösung folgt konsequent dem Secure by Design-Ansatz und die Ende-zu-Ende-Verschlüsselung (End-to-End Encryption oder E2EE) ist standardmäßig aktiviert. |

| Der Server verwendet den Verschlüsselungsstandard Advanced Encryption Standard 256 (AES 256), um die Kommunikation zwischen Sender und Empfänger ausschließlich verschlüsselt weiterzuleiten. Ein Zugriff auf die Inhalte ist selbst für den Server nicht möglich. Dieses Verfahren schützt wirksam vor sogenannten Man-in-the-Middle-Angriffen und passt sich flexibel an wechselnde Netzwerkbedingungen an. Die Kommunikationsströme bleiben selbst auf dem Kommunikationsserver durchgehend verschlüsselt. |

| Die Verschlüsselung der Verbindungen erfolgt mittels TLS (Transport Layer Security), um den Schutz der Daten sicherzustellen. |

Secure by Design

Sicherheit ist bei Tixeo von Anfang an mitgedacht: Die Lösung folgt konsequent dem Secure by Design-Ansatz und die Ende-zu-Ende-Verschlüsselung (End-to-End Encryption oder E2EE) ist standardmäßig aktiviert.

Ende-zu-Ende-Verschlüsselung

Der Server verwendet den Verschlüsselungsstandard Advanced Encryption Standard 256 (AES 256), um die Kommunikation zwischen Sender und Empfänger ausschließlich verschlüsselt weiterzuleiten. Ein Zugriff auf die Inhalte ist selbst für den Server nicht möglich.

Dieses Verfahren schützt wirksam vor sogenannten Man-in-the-Middle-Angriffen und passt sich flexibel an wechselnde Netzwerkbedingungen an. Die Kommunikationsströme bleiben selbst auf dem Kommunikationsserver durchgehend verschlüsselt.

TLS-Verschlüsselung

Die Verschlüsselung der Verbindungen erfolgt mittels TLS (Transport Layer Security), um den Schutz der Daten sicherzustellen.

Ende-zu-Ende-Verschlüsselung: Was stimmt und was ist falsch?

“Alle Videokonferenzlösungen bieten eine Ende-zu-Ende-Verschlüsselung.”

“Alle Videokonferenzlösungen bieten eine Ende-zu-Ende-Verschlüsselung.”

Falsch

Falsch

Viele herkömmliche Videokonferenzdienste nutzen lediglich eine Verschlüsselung via SRTP (Secure Real-Time Transport Protocol). Diese Art der Verschlüsselung schützt jedoch nicht Kommunikationen, die auf dem Server verarbeitet werden, was Ihr Risiko für Cyberangriffe und Datenlecks deutlich erhöht.

Andere Anwendungen bieten nur eine Punkt-zu-Punkt-Verschlüsselung (Point-to-Point Encryption oder P2P) an, die nur bei Gesprächen zwischen zwei Teilnehmenden greift, oder beschränken die Ende-zu-Ende-Verschlüsselung auf ihre Chatfunktion.

“Die meisten Videokonferenzanwendungen enthalten Hintertüren, sogenannte Backdoors”

“Die meisten Videokonferenzanwendungen enthalten Hintertüren, sogenannte Backdoors”

Richtig

Richtig

In einigen Ländern wie den USA sind die Anbieter von Videokonferenzlösungen gesetzlich dazu verpflichtet, Behörden Zugang über Backdoors zu den Kommunikationsdaten zu gewähren, die über ihre Plattform laufen. Diese Backdoors stellen Sicherheitslücken dar, da sie von Cyberkriminellen oder feindlichen Akteuren ausgenutzt werden können, um auf Daten zuzugreifen.

Europäische Videokonferenzlösungen wie Tixeo unterliegen nicht dieser Verpflichtung.

Vorteile der Ende-zu-Ende-Verschlüsselung von Tixeo

Sichere Kommunikation

Dank standardmäßig aktivierter Ende-zu-Ende-Verschlüsselung sind unbefugte Person nicht in der Lage auf eine Videokonferenz Tixeo zuzugreifen. Auch Dateien, die über den Instant Messenger ausgetauscht werden, werden niemals auf dem Server gespeichert.

Garantierte Souveränität

Vertrauen Sie auf eine europäische Ende-zu-Ende-Verschlüsselungstechnologie „Made in France“, die keine Backdoors enthält und so Abhörgefahren und ausländische Einmischungen begrenzt.

Garantierte Souveränität

Vertrauen Sie auf eine europäische Ende-zu-Ende-Verschlüsselungstechnologie „Made in France“, die keine Backdoors enthält und so Abhörgefahren und ausländische Einmischungen begrenzt.

Schutz für vertrauliche Informationen

Der Modus „Erhöhte Sicherheit“ von Tixeo verstärkt die Ende-zu-Ende-Verschlüsselung zusätzlich und schützt selbst klassifizierte Dokumente oder Inhalte mit dem Vermerk „Eingeschränkte Verbreitung“.

Schutz für vertrauliche Informationen

Der Modus „Erhöhte Sicherheit“ von Tixeo verstärkt die Ende-zu-Ende-Verschlüsselung zusätzlich und schützt selbst klassifizierte Dokumente oder Inhalte mit dem Vermerk „Eingeschränkte Verbreitung“.

Tixeo ist eine europäische Lösung, die der Datenschutz-Grundverordnung (DSGVO) entspricht und keiner extraterritorialen Gesetzgebung unterliegt.

Seit 2017 wurde die CSPN-Zertifizierung von Tixeo durch die französische Cybersicherheitsagentur ANSSI bereits dreimal erneuert, ein Beweis für die Zuverlässigkeit und das Engagement im Bereich Cybersicherheit.

Wie funktioniert Tixeo?

Auch als Diffie-Hellman-Schlüsselaustausch bekannt, erzeugt diese Ende-zu-Ende-Verschlüsselung bei jeder Verbindung einen neuen, einzigartigen Schlüssel. Es bleiben keinerlei Spuren der Kommunikation zurück.

Sie melden sich bei Tixeo an, um an einem Meeting teilzunehmen.

Dabei wird Ihnen ein geheimer, temporärer Verschlüsselungsschlüssel zugewiesen.

Sie treten der Online-Besprechung bei.

Ihr Verschlüsselungsschlüssel wird automatisch an Ihre Gesprächspartner übermittelt. Sie erhalten wiederum den Schlüssel Ihrer Gesprächspartner, damit Sie sich vertraulich austauschen können.

Die gesamte Kommunikation (Audio, Video und Dateifreigabe) wird verschlüsselt. Einzig Ihr Verschlüsselungsschlüssel ermöglicht das Entschlüsseln.

Sollten andere Personen versuchen, auf Ihre Kommunikation zuzugreifen,

sehen diese nur eine unlesbare Zahlenfolge, da sie nicht über Ihren Schlüssel verfügen.

Bei Ihrer nächsten Anmeldung an der Software, wird Ihnen ein neuer Verschlüsselungsschlüssel zugewiesen.

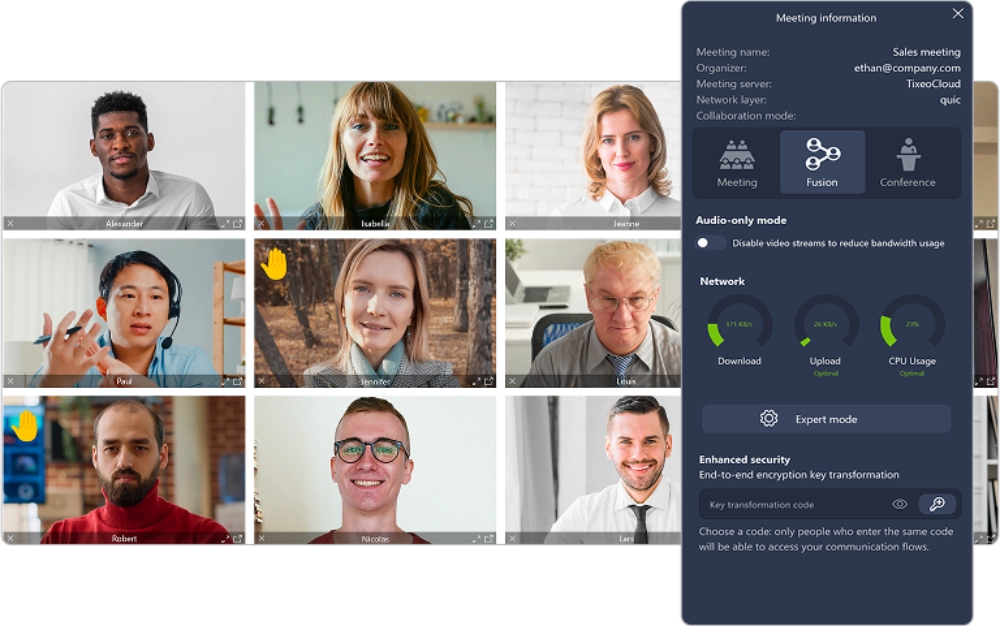

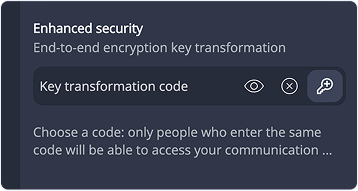

Erhöhen Sie Ihre Sicherheit zu jeder Zeit

Mit Tixeo übernehmen Sie die Kontrolle über Ihren Verschlüsselungsschlüssel dank einer völlig neuen Funktion: die Erweiterte Sicherheit.

Während einer verschlüsselten Videokonferenz mit mehreren Gesprächspartnern kann es notwendig sein, das Sicherheitsniveau zu erhöhen oder vertrauliche Informationen nur mit bestimmten Teilnehmenden auszutauschen, zum Beispiel:

- Authentifizierungsdaten,

- Vertrauliche Dokumente,

- Spezifische interne Verfahren,

- Andere kritische Themen.

Hierfür steht Ihnen ein geheimer, temporärer Kommunikationskanal zur Verfügung.

Geheimer, temporärer Kommunikationskanal

1 Geheimer Code

Für eine gesicherte Unterhaltung definieren Sie einen geheimen Code, den alle betroffenen Teilnehmenden in der Anwendung eingeben. Dieser Code verändert vorübergehend den ursprünglichen Verschlüsselungsschlüssel und öffnet einen dedizierten Kommunikationskanal.

2 Dedizierter Kommunikationskanal

Nur Teilnehmende, die denselben Code eingegeben haben, gelangen in diesen Kanal. Sämtliche Kommunikationsflüsse (Audio, Video, Daten) sind für andere Teilnehmende der Konferenz, die nicht über den Code verfügen, vollständig unsichtbar.

3 Rückkehr zur ursprünglichen Besprechung

Um zur ursprünglichen, verschlüsselten Besprechung zurückzukehren, entfernen die Teilnehmenden einfach den Code in der Anwendung. Der ursprüngliche Verschlüsselungsschlüssel wird wiederhergestellt.

Diese innovative Funktion zur Schlüsselableitung (Key Derivation Function) erfüllt die höchsten Anforderungen an Cybersicherheit für besonders vertrauliche Gespräche.

Vorteile der Funktion „Erweiterte Sicherheit“ von Tixeo

- Den Menschen wieder ins Zentrum der Kommunikation rücken, dank eines geheimen Codes, der vorzugsweise telefonisch oder per SMS übermittelt wird

- Risiken wie Identitätsdiebstahl und Deepfakes bei Videokonferenzen vermeiden

- Besonders kritische Gespräche zuverlässig absichern

Inmitten der Cyberkriege ist der Schutz der Kommunikation unverzichtbar

„Laut dem im September 2024 veröffentlichten Bericht der ENISA (European Union Agency for Cybersecurity) zählt Spionage zu den fünf größten aktuellen Cyberbedrohungen für Organisationen.“

In kritischen Bereichen wie der Verteidigung oder der Industrie verringert die Ende-zu-Ende-Verschlüsselung das Risiko des Diebstahls von geistigem Eigentum und der Industriespionage, insbesondere zu Zeiten des Cyberkriegs.

Dennoch gibt es in Frankreich und Europa verschiedene Initiativen, die darauf abzielen, die Ende-zu-Ende-Verschlüsselung in Kommunikationstools zu verbieten.

Renaud Ghia,

Renaud Ghia,

Geschäftsführer von Tixeo.

„Wären in Videokonferenz-Software Hintertüren eingebaut, gäbe es für Organisationen keinerlei Garantie mehr, dass ihre sensiblen Gespräche geschützt sind. Die Ende-zu-Ende-Verschlüsselung ist die einzige Technologie, die ein Höchstmaß an Vertraulichkeit für geheime Kommunikationen bieten kann.

Im Februar 2024 entschied der Europäische Gerichtshof, dass jegliche Maßnahmen zur Schwächung

In den vergangenen 20 Jahren hat sich das Unternehmen Tixeo fest im französischen Ökosystem der digitalen Vertrauenswürdigkeit etabliert. Seine Ende-zu-Ende-Verschlüsselungstechnologie wird vollständig unabhängig von den firmeneigenen F&E-Teams in Frankreich entwickelt.

In den vergangenen 20 Jahren hat sich das Unternehmen Tixeo fest im französischen Ökosystem der digitalen Vertrauenswürdigkeit etabliert. Seine Ende-zu-Ende-Verschlüsselungstechnologie wird vollständig unabhängig von den firmeneigenen F&E-Teams in Frankreich entwickelt.

Alles über die Ende-zu-Ende-Verschlüsselung bei Videokonferenzen

Definition und Funktionsweise der Ende-zu-Ende-Verschlüsselung

Was bedeutet Ende-zu-Ende-Verschlüsselung?

Die Ende-zu-Ende-Verschlüsselung (E2EE) stellt sicher, dass nur der Sender und der Empfänger einer Kommunikation die übermittelten Daten ver- und entschlüsseln können. Dieser Vorgang zum Schutz von Informationen beruht unter anderem auf der Verwendung von Schlüsseln zur Ver- und Entschlüsselung der Nachricht.

Worin besteht der Unterschied zur Kryptografie?

Bei der Verschlüsselung werden Daten in ein unlesbares Format umgewandelt, um sie vor unbefugtem Zugriff zu schützen. Für die Entschlüsselung wird ein entsprechender Schlüssel benötigt. Die Kryptografie hingegen ist ein übergeordneter Bereich, der sämtliche Methoden und Prinzipien zur Absicherung von Kommunikationen und Daten umfasst, einschließlich Verschlüsselung, digitale Signaturen, Authentifizierung und Sicherheitsprotokolle.

Wie funktioniert Ende-zu-Ende-Verschlüsselung?

Die Funktionsweise der Ende-zu-Ende-Verschlüsselung hängt vom Protokoll ab, das vom Anbieter der Videokonferenzlösung oder Messaging-App verwendet wird (symmetrische Verschlüsselung, Verschlüsselung während der Übertragung und im Ruhezustand, Verschlüsselung mit öffentlichem und privatem Schlüssel oder asymmetrische Verschlüsselung usw.).

Tixeo verwendet den Diffie-Hellman-Schlüsselaustauschmechanismus. Beim Anmelden an eine Lösung, erhält der Nutzer einen temporären Schlüssel, der auf seinem Gerät gespeichert wird, um die gesamte Audio-, Video- und Datenkommunikation zu verschlüsseln.

Um sich mit einem anderen Nutzer auszutauschen, wird dessen Verschlüsselungsschlüssel dem Gesprächspartner mitgeteilt und umgekehrt. Sollte ein Dritter versuchen, auf den Inhalt der Kommunikation zuzugreifen, würde er nur eine unlesbare Zahlenfolge sehen. Bei der nächsten Anmeldung an der Software wird dem Nutzer ein neuer Verschlüsselungsschlüssel zugewiesen.

Bedeutung und Vorteile der Ende-zu-Ende-Verschlüsselung

Warum ist diese Technologie unverzichtbar für Kommunikationen?

Geopolitische Spannungen und Cyberkriege erhöhen das Risiko, dass kritische Kommunikation kompromittiert wird. Für viele Organisationen, insbesondere in kritischen Bereichen, ist eine geschützte Kommunikation daher unerlässlich. Auch die europäische NIS-2-Richtlinie empfiehlt ausdrücklich den Einsatz von Ende-zu-Ende-verschlüsselten Kommunikationslösungen.

Welche Vorteile bietet die Ende-zu-Ende-Verschlüsselung von Tixeo?

Die Ende-zu-Ende-Verschlüsselung gewährleistet die Vertraulichkeit und den Schutz aller übermittelter Daten. Sie sichert Ihre Kommunikation und schützt sensible Informationen zuverlässig gegen Angriffe.

Die wichtigsten Vorteile auf einen Blick:

- Vertraulichkeit: Die Ende-zu-Ende-Verschlüsselung verhindert jegliche Abhörversuche, auch durch Dienstanbieter.

- Fortschrittliche Technologie: Tixeo setzt auf AES-256 zur Verschlüsselung der Datenströme und auf TLS zur Absicherung der Übertragung, um Man-in-the-Middle-Angriffe zu verhindern.

- Sicheres Messaging: Alle Chats in der Instant-Messaging-Funktion und sämtliche Videokonferenzen sind unabhängig von der Teilnehmerzahl durchgängig Ende-zu-Ende verschlüsselt.

- Souveränität und Compliance: Die in Frankreich entwickelte Lösung Tixeo ist DSGVO-konform und enthält keine versteckten Zugriffsmöglichkeiten wie Backdoors, wodurch das Risiko eines unberechtigten Zugriffs begrenzt wird.

- Erhöhte Sicherheit und Schlüsselkontrolle: Eine Funktion zur Schlüsselableitung ist mit Tixeo verfügbar, um hochsensible Informationen in einem geheimen und temporären Kommunikationskanal auszutauschen.

Wie schützt die Ende-zu-Ende-Verschlüsselung Daten und Privatsphäre?

Die Ende-zu-Ende-Verschlüsselung schützt Daten, indem sie verschlüsselt werden, noch bevor sie das Gerät des Absenders verlassen. Dadurch sind sie während der gesamten Übertragung vor unbefugtem Zugriff geschützt, bis sie mit dem auf dem Gerät des Empfängers gespeicherten Schlüssel entschlüsselt werden können.

Diese Technologie gewährleistet das höchste Maß an Datenschutz. In Europa kann keine Behörde (weder innerhalb noch außerhalb der EU) legal auf Ende-zu-Ende-verschlüsselte Gespräche in jeglicher Form zugreifen. Ein gezielter Zugriff ist nur im Rahmen einer gerichtlichen Ermittlung möglich, jedoch nur unter strengen Auflagen, ohne dabei die Sicherheit aller anderen Nutzer zu schwächen.

Anwendungen und Bedrohungen für die Ende-zu-Ende-Verschlüsselung

Welche Anwendungen nutzen Ende-zu-Ende-Verschlüsselung?

Zahlreiche Messaging-Dienste wie WhatsApp, Microsoft Teams, Zoom, Signal, Google Messages oder Telegram nutzen die Ende-zu-Ende-Verschlüsselung. Allerdings unterliegen einige dieser Dienste außereuropäischen Gesetzgebungen, die sie zur Implementierung von Backdoors verpflichten können, was die Wirksamkeit der Verschlüsselung erheblich einschränkt.

Wie wird die Ende-zu-Ende-Verschlüsselung aktiviert?

Die Aktivierung der Ende-zu-Ende-Verschlüsselung unterscheidet sich je nach Anwendung und Messaging-Dienst. In der Regel erfordert dies eine spezielle Konfiguration in den Sicherheitseinstellungen der verwendeten Anwendung und kann zu Kompatibilitätsproblemen führen. Mit Tixeo sind keine Einstellungen erforderlich: Die Ende-zu-Ende-Verschlüsselung ist standardmäßig in Online-Meetings aktiviert, unabhängig von der Anzahl der Teilnehmer.

Was sind Hintertüren bzw. Backdoors in einer Kommunikationslösung?

Eine sogenannte Hintertür oder Backdoor ist ein geheimer Zugang zu ausgetauschten Daten und Kommunikationen. Dieser Zugang ist in der Regel nur dem Softwareanbieter und Behörden bekannt, für die er häufig eingerichtet wurde. Erkennen jedoch Cyberkriminelle oder Hacker Hinweise auf eine solche Hintertür, können sie diese aufspüren und als Einfallstor nutzen, um Datenaustausche auszuspionieren. Eine Backdoor stellt somit ein potenzielles Sicherheitsrisiko für Videokonferenzen dar.

Warum ist die Ende-zu-Ende-Verschlüsselung in Gefahr?

Immer mehr Gesetzgeber nehmen Algorithmen zur Ende-zu-Ende-Verschlüsselung ins Visier und werfen dieser Technologie vor, den Kampf gegen Kriminalität und Terrorismus zu erschweren. Doch eine Schwächung der Verschlüsselung durch gesetzlich vorgeschriebene Hintertüren in Kommunikationsplattformen stellen eine Gefahr für den Schutz sensibler Informationen vieler kritischer Organisationen dar. Kriminelle hingegen werden eine fehlende Verschlüsselung schlicht umgehen, indem sie auf andere, verschlüsselte Kanäle ausweichen.